Kryptologie/Grundlagen der Kryptologie

Einleitung

[Bearbeiten]Die moderne Kryptologie ist eine Wissenschaft, die sich mit der Entwicklung und Bewertung einer Vielzahl von Verfahren zum Schutz von Informationen beschäftigt. Dabei geht es nicht nur um Geheimhaltung von Informationen in Nachrichten[1]. Stattdessen werden auch weitere Sicherheitsziele verfolgt[2], wie nachweisen zu können, von wem eine bestimmte Nachricht stammt[1]. Die Entwicklung und Bewertung dieser Verfahren wird in zwei wissenschaftliche Disziplinen unterteilt: Kryptografie und Kryptoanalyse[3].Die Wissenschaft, die sich mit der Entwicklung solcher Verfahren beschäftigt, nennen wir Kryptografie. Die Suche nach Möglichkeit kryptografische Verfahren zu umgehen oder aber auch deren Sicherheit zu bestätigen ist die Wissenschaft der Kryptoanalyse[4].

Grundlegender Ablauf

[Bearbeiten]Der grundlegende Ablauf der Verschlüsselung kann in folgende Schritte eingeteilt werden.

- (Verschlüsselungsverfahrens) Auswahl eines Verschlüsselungsverfahrens, über das sich Sender und Empfänger verständigt haben und das für beide bekannt ist. Dabei können Sender und Empfänger unterschiedliche Informationen über das Verschlüsselungsverfahren besitzen.

- (Klartext) Der Sender erstellt oder besitzt eine Klartextnachricht, die sie/er an den Empfänger versenden möchte.

- (Verschlüsselung)[5] Der Sender verschlüsselt die Nachricht (Klartext) und erhält eine veschlüsselte Nachricht (Geheimtext). Die Verschlüsselung erfolgt mit einem Schlüssel, der entweder von Empänger und Sender vertraulich behandelt wird oder (wie bei Public-Key-Verfahren) der Allgemeinheit bekannt ist[6],

- (Nachrichtenübermittlung) Der Sender übermittelt die verschlüsselte Nachricht an dem Empfänger.

- (Entschlüsselung) Der Empfänger entschlüsselt die verschlüsselte Nachricht (Geheimtext) und erhält dann wieder den Klartext, der vorher von dem Empfänger versschlüsselt wurde.

Bemerkung - Ablauf

[Bearbeiten]In dem obigen Ablauf werden einige wichtige Begriffe der Kryptologie verwendet, die in kryptografischen Lerneinheiten wieder auftauchen. Falls Sie noch weitere Informationen zu den Definitionen benötigen, finden Sie diese als Link angegeben. Im Anschluss an die Definition versuchen Sie dann eine Lernaufgabe zum Einüben der Begriffe.

Aufgaben

[Bearbeiten]

- In dem obigen Ablauf treten die Begriffe "Sender" und "Empfänger" auf. Diese sollten zunächst in ein allgemeineres Sender-Empfänger-Modell nach Shannon und Weaver[7][8] eingebettet werden. Untersuchen und beschreiben Sie die Gemeinsamkeiten und Unterschiede im dem Modell. Welche weiterführende Aspekte werden durch das Kommunikationmodell von Shannon/Weaver nicht abgedeckt?[9]

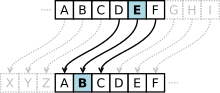

- Die Caesar-Verschlüsselung ist eine sehr elementare Verschlüsselungsmethode, die ohne Kenntnis des Schlüssels dekodiert werden kann.

- Wie viele Kombinationsmöglickeiten gibt es für den unten angegebenen Caesar-Schlüssel.

- Untersuchen und beschreiben Sie, wie die Caesar-Verschlüsselung funktioniert.

- Beispiel für eine Verschiebung um drei Zeichen:

Klar: a b c d e f g h i j k l m n o p q r s t u v w x y z Geheim: D E F G H I J K L M N O P Q R S T U V W X Y Z A B C

- Geben Sie die minimalen Informationen an, die Sender und Empfänger benötigen, um die Informationen über den verwendeten Schlüssel auszutauschen.

- Verschlüsseln Sie den folgenden Text:

alice und bob fahren im urlaub an die nordsee.

- Konvention: Der Klartext ist klein geschrieben und der Geheimtext wird groß geschrieben.

Sicherheitsziele

[Bearbeiten]Das obige Beispiel zur Caesar-Verschlüsselung. Selbst wenn man von der Verschiebung des Alphabets (oben und 3 Zeichen) zu einer beliebigen bijektiven Abbildung von einem Klartextalphabet in das Geheimtextalphabet übergeht, so liefert die Häufigkeitsverteilung von Buchstaben in einer Sprache dennoch Hinweise darüber, welche Klartextbuchstaben in welchen Geheimtextbuchstaben verschlüsselt wurde. Daher ist es notwendig, zunächst die Sicherheitsziele bei der Anwendung der Verschlüsselung zu definieren, damit man dann mit Kenntnissen der Kryptoanalyse einschätzen kann, wie gut diese Sicherheitsziele mit bestimmten Verfahren erreicht werden können.

Definition Vertraulichkeit

[Bearbeiten]Höchstens Sender und Empfänger können den Inhalt des Klartextes einer übermittelten Nachricht verstehen[10].

Definition Authentizität

[Bearbeiten]Der Empfänger einer Nachricht kann sich davon überzeugen, dass die erhaltene Nachricht von einem eindeutigen Sender stammt[11].

Definition Verbindlichkeit

[Bearbeiten]Der Empfänger der Nachricht kann Dritten gegenüber nachweisen, dass die Nachricht von einem bestimmten Sender stammt[12].

Aufgabe - Anwendungsgebiete

[Bearbeiten]Nennen Sie Anwendungsgebiete der Kryptologie (z.B. in der Medizin oder Finanzsystem), wobei die Verschlüsselung von Informationen ein wesentliches Mittel ist, um bestimmte Sicherheitsziele zu erreichen!

Kryptosystem

[Bearbeiten]Der oben genannte Ablauf bei der Verschüsselung wird nun durch eine mathematische Definition präzisiert, um die Umsetzung von Sicherheitszielen z.B. in einer Programmierspache nach den mathematischen Vorgaben umsetzen zu können. Die Geheimhaltung von Informationen erfordert einige Eigenschaften, die in der Kryptografie als Kryptosystem bezeichnet werden[13].

Definition - Kryptosystem

[Bearbeiten]Mathematisch ist ein Kryptosystem als das Tupel[14] definiert, welches folgende Eigenschaften besitzt.

- ist die Menge der möglichen Klartexte

- ist die Menge der möglichen Geheimtexte

- ist die Menge der erlaubten Schlüssel

- mit der Funktion

- mit der Funktion

- Für alle und gibt es ein , dass [15][16]

Bemerkung - Variablennamen

[Bearbeiten]- M = Message/Nachricht (engl: Plaintext)

- C = Ciphertext/Geheimtext

- K = Keys/Schlüssel

- E = Encoder/Verschlüsselung

- D = Decoder/Entschlüsselung

Verkettung von 2 Abbildung als Identität

[Bearbeiten]Die letzte Eigenschaft liefert die Korrektheit des Verfahrens, d.h. wird eine mit einem erlaubter Schlüssel zu kodiert und dann mit einem Dekodierschlüssel über den Dekodierer dann wieder entschlüsselt, muss wieder der ursprüngliche Klartext entstehen.

Bemerkung zu bijektiven Abbildungen

[Bearbeiten]In der Mathematik erscheint diese Prinzip zunächst Ähnlichkeit mit der Verkettung von zwei bijektiven Abbildungen zu haben.

- mit (Exponentialfunktion)

- mit

Mit einer solchen Definition gilt nämlich für jedes auch .

Mit Kryptosystemen kann man diese Eigenschaft aber auch mit einer Verschlüsselungsfunktion erhalten, die zufällig Buchstaben aus dem Klartextalphabet Buchstaben aus dem Geheimtextalphabet zuordnet.

Einführende stochastische Aspekte der Verschlüsselung

[Bearbeiten]- mit (Randomisierte Wurzelfunktion). Dabei ist eine Bernoulli-Experiment, das festlegt, ob die Wurzel ein positives oder negatives Vorzeichen bekommt. Diese Abbildung ist also keine deterministische Abbildung sondern nicht-deterministische Abbildung, dessen Ergebnis von dem Ausgang eines Zufallsexperimentes abhängt, Als Beispiel sei hier die Verschlüsselung der Zahl genannt, die z.B. je nach Ausgang des Bernoulli-Experimentes (z.B. Münzwurf) entweder die bei Kopf oder bei Zahl zugeordnet wird.

- mit

Bei der Überprüfung der Eigenschaft stellt man fest, dass diese Eigenschaft trotz eines durchgeführten Zufallsexperiments, von dem man den Ausgang bei jedem kodierten Buchstaben nicht kennt, dennoch erfüllt ist.

Stochastische Verschlüsselung

[Bearbeiten]Verwenden Sie die ersten 27 Quadratzahlen aus (also 1,4,9,16,25, ...) und verschlüsseln Sie den Klartext

die band abba singt am abend

Das Geheimzextalphabet sind die Zahlenwert

Zunächst müssen die Buchstaben mit dem Encoder zunächst in Zahlenwert kodiert werden. Das erfolgt mit der folgenden Tabelle:

Klar-Buchstabe: a b c d e ....

Klar-Zahl: 1 4 9 16 25 .... Geheim 0 - X(w)=0 1 2 3 4 5 .... Geheim 1 - X(w)=1 -1 -2 -3 -4 -5 ....

Der so entstehende Geheimtext besteht aus positiven und negativen ganzen Zahlen aus .

Aufgabe - Stochastische Abbildungen

[Bearbeiten]Geben Sie zu dem obigen Verfahren an, wie man mit einem gewählten Schlüssel das Vorgehen so verallgemeinern kann, dass man zu jedem Buchstaben aus dem Klartextalphabet eine Menge von Zahlen zuordnet, wobei der Buchstabe mit einer stochastischen Gleichverteilung auf eine Zahl zugeordnet wird. Wenn die Zahlenmenge aus 6 Zahlen besteht, kann man z.B. mit einem Würfelexperiment zufällig die Zahl aus auswählen.

- Geben Sie zu dieser Verschlüsselung an, welche Informationen der Empfänger braucht, damit dieser den Geheimtext eindeutig dekodieren kann?

- Was liefet in diesem Fall die Eigenschaft

- für die Dekodierung mit einem passenden Schlüssel ?

Bemerkung

[Bearbeiten]Auf mathematischer Ebene umfasst also ein Kryptosystem die Menge aller möglichen Klar- und Geheimtexte, die erlaubten Schlüssel sowie die Verschlüsselungs- und Entschlüsselungsfunktion. Zusätzlich wird verlangt, dass das Verfahren eindeutig den Geheimtext wieder zum Klartext dekodiert. Die Abbildungen zur Verschlüsselung müssen dabei nicht deterministisch im Sinne eine klassischen mathematischen Abbildung funktionieren, sondern können auch von Zufallsexperimenten bei der Verschlüsselung abhängen.

Unterscheidung von Kryptosystemen

[Bearbeiten]Wir können zwei Arten von Kryptosystemen unterscheiden:

- symmetrische Kryptosysteme

- asymmetrische Kryptosysteme[13]

Kryptosysteme können wir außerdem anhand ihrer Sicherheitsziele unterscheiden:

- Verschlüsselungsverfahren

- Verfolgen das Sicherheitsziel der Vertraulichkeit[17]

- Digitale Signaturen

- Verfolgen das Sicherheitsziele der Authentizität und Verbindlichkeit[18]

Lernempfehlung

[Bearbeiten]| Aktuelle Lerneinheit | Empfohlene Lerneinheit |

|---|---|

| 1: Grundlagen der Kryptologie | 2: Kodierung von Nachrichten |

Literatur

[Bearbeiten]- ↑ a b Pieprzyk, J., Hardjono, T., & Seberry, J. (2003). Fundamentals of Computer Security. Springer-Verlag. S. 1.

- ↑ Menezes, A. J., van Oorschot, P. C., & Vanstone, S. A. (1997). Handbook of Applied Cryptography. 5. S. 3.

- ↑ Bauer, F. L. (2000). Entzifferte Geheimnisse: Methoden und Maximen der Kryptologie (3., überarb. und erw. Aufl). Springer. S. 8.

- ↑ Bauer, F. L. (2000). Entzifferte Geheimnisse: Methoden und Maximen der Kryptologie (3., überarb. und erw. Aufl). Springer. S. 236.

- ↑ Pieprzyk, J., Hardjono, T., & Seberry, J. (2003). Fundamentals of Computer Security. Springer-Verlag. S. 3.

- ↑ Salomaa, A. (1996). Public-key cryptography (2nd, enl. ed Aufl.). Springer. S. 3.

- ↑ Shannon, C. (1948). Claude Shannon. Information Theory, 3, 224.

- ↑ Vajda, S. (1950). The mathematical theory of communication. by Claude E. Shannon and Warren Weaver. Pp. 117 $2.50. 1949.(University of Illinois Press, Urbana). The Mathematical Gazette, 34(310), 312-313.

- ↑ Maras, S. (2000). Beyond the transmission model: Shannon, Weaver, and the critique of sender/message/receiver. Australian Journal of Communication, 27(3), 123-142.

- ↑ Diffie, W., & Hellman, M. (1976). New directions in cryptography. IEEE Transactions on Information Theory, 22(6) (S. 644–654). S. 644.

- ↑ Diffie, W., & Hellman, M. (1976). New directions in cryptography. IEEE Transactions on Information Theory, 22(6) (S. 644–654). S. 645.

- ↑ Rivest, R. L., Shamir, A., & Adleman, L. (1978). A method for obtaining digital signatures and public-key cryptosystems. Communications of the ACM, 21(2). S. 121.

- ↑ a b Menezes, A. J., van Oorschot, P. C., & Vanstone, S. A. (1997). Handbook of Applied Cryptography. 5. S. 15.

- ↑ Plaue, M., & Scherfner, M. (2019). Mathematik für das Bachelorstudium I: Grundlagen und Grundzüge der linearen Algebra und Analysis (2. Auflage 2019). Springer Berlin. S. 16.

- ↑ „Kryptosystem“. In: Wikipedia, Die freie Enzyklopädie. Bearbeitungsstand: 26. Dezember 2018, 23:56 UTC. URL: https://de.wikipedia.org/w/index.php?title=Kryptosystem&oldid=184065691 (Abgerufen: 9. Dezember 2019, 14:17 UTC) (Formulierung abgeändert)

- ↑ Douglas R. Stinson. (1995). Cryptography. Theory and Practice. CRC Press LLC. S. 1.

- ↑ Buchmann, J. (2016). Einführung in die Kryptographie (6. Aufl.). Berlin, Heidelberg: Springer. S. 74.

- ↑ Menezes, A. J., van Oorschot, P. C., & Vanstone, S. A. (1997). Handbook of Applied Cryptography. 5. S. 22.